(第五篇) Check Point Compliance Software Blade – 防火牆規則 Secutiry Audit 示範

SmartConsole 成功登入 Check Point Appliances 後,我們即可輕易地設定 Compliance Software Blade,只要跟著以下步驟就可以完成。

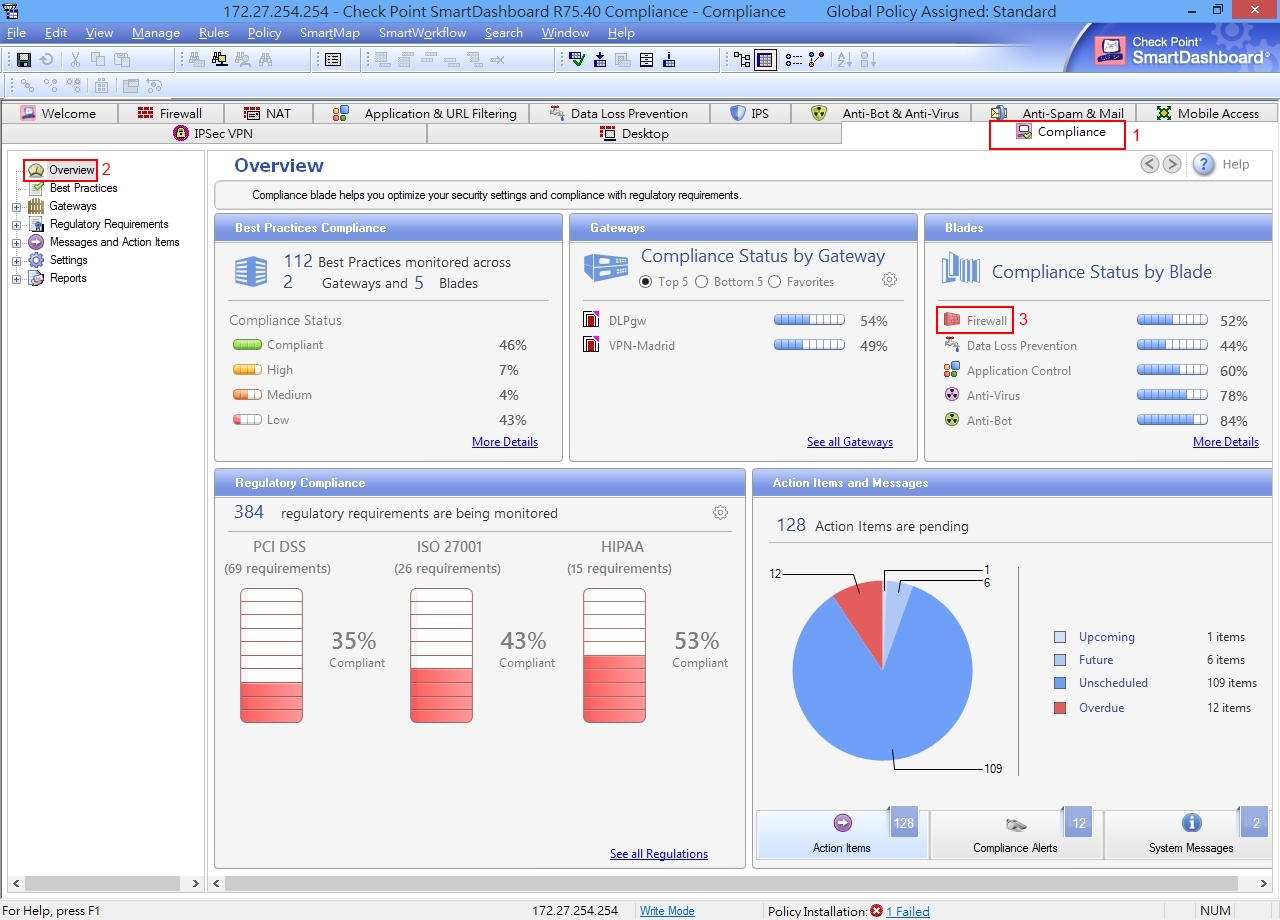

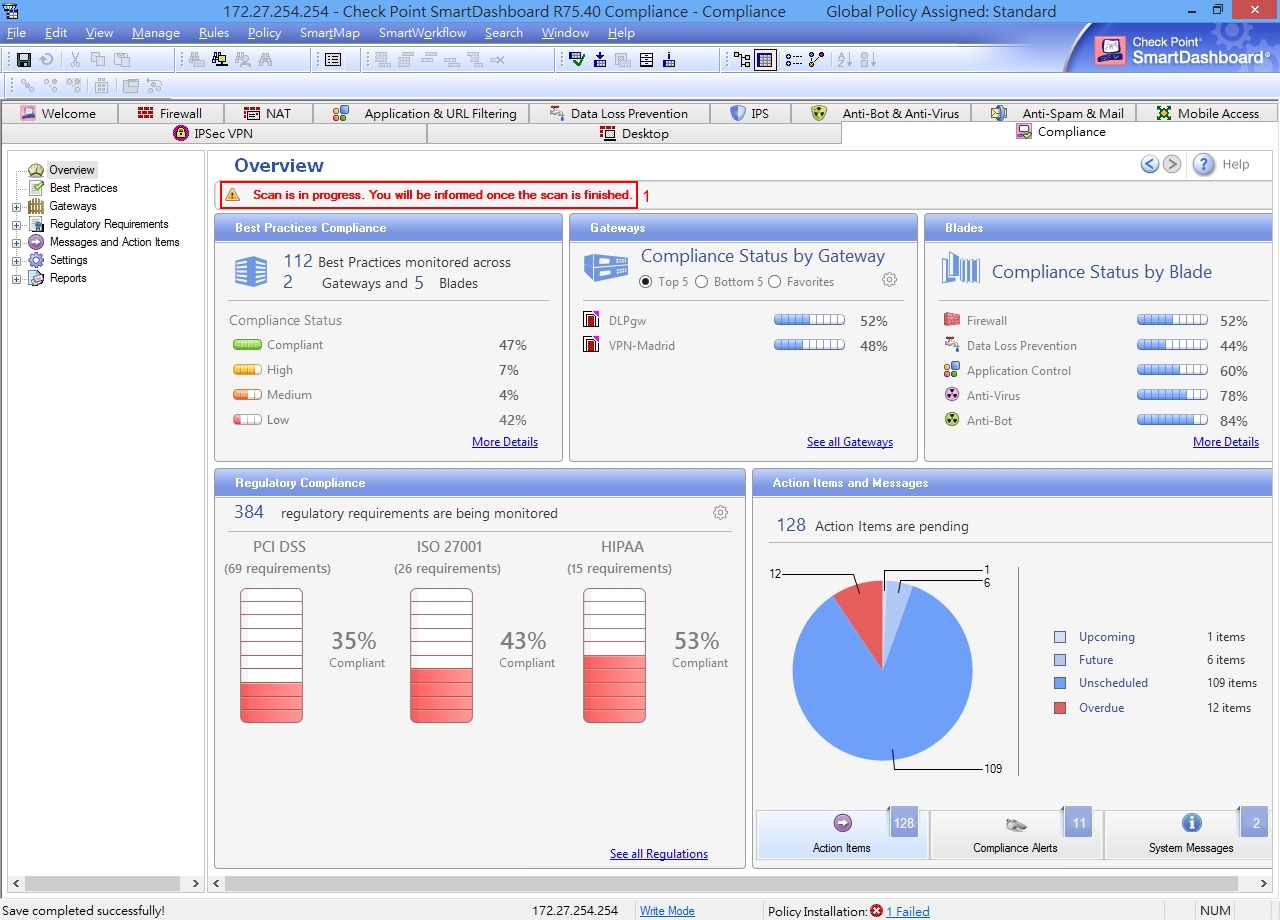

Step 1:首先按上方【Compliance】按鈕,跟著會來到【Overview】畫面;這裡顯示著 Compliance Software Blade 正在監管兩部 DLPgw 及 VPN-Madrid Gateway,以及五個 Check Point Security Blades;「Best Practices」 是 Check Point 建議那個 Blades 需要做好那類型規則的 Audit;「Regulatory Compliance」是指那個 IT 安全認證符合要求,因為要調校 Firewall Blade 的關係,請按右方「Blades」上的【Firewall】按鈕。

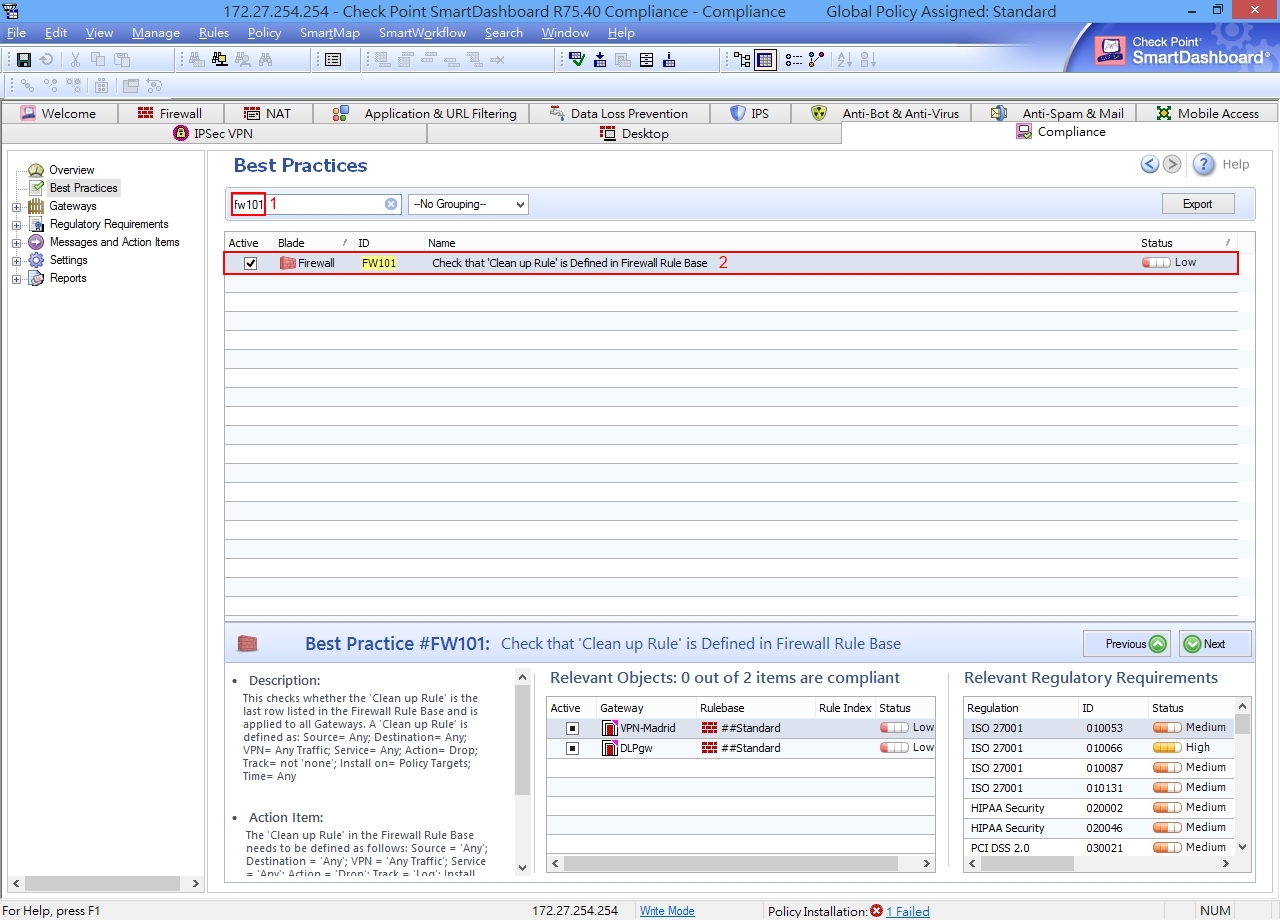

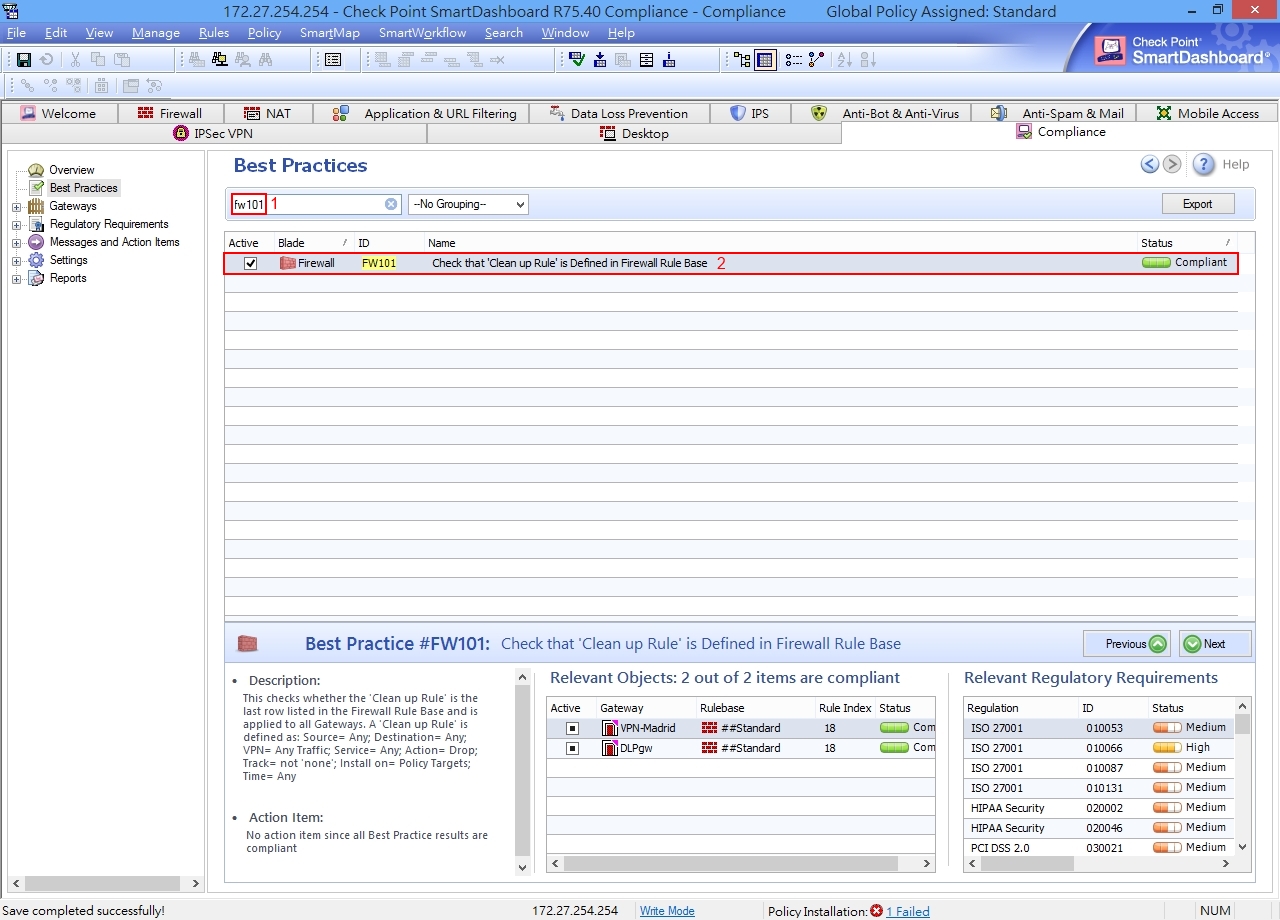

Step 2:接著我們來到「Best Practices」畫面,因為太多防火牆規則需要調校,請在上方空格尋找【fw101】,下方便會顯示出這條規則原來是沒有在 DLPgw 及 VPN-Madrid Gateway 設定 Clean up rule,因此 Status 是【Low】,而 Clean up rule 的意思是在防火牆規則的最下方設定任何來源地址及任何目的地地址都設定為動作 Drop。

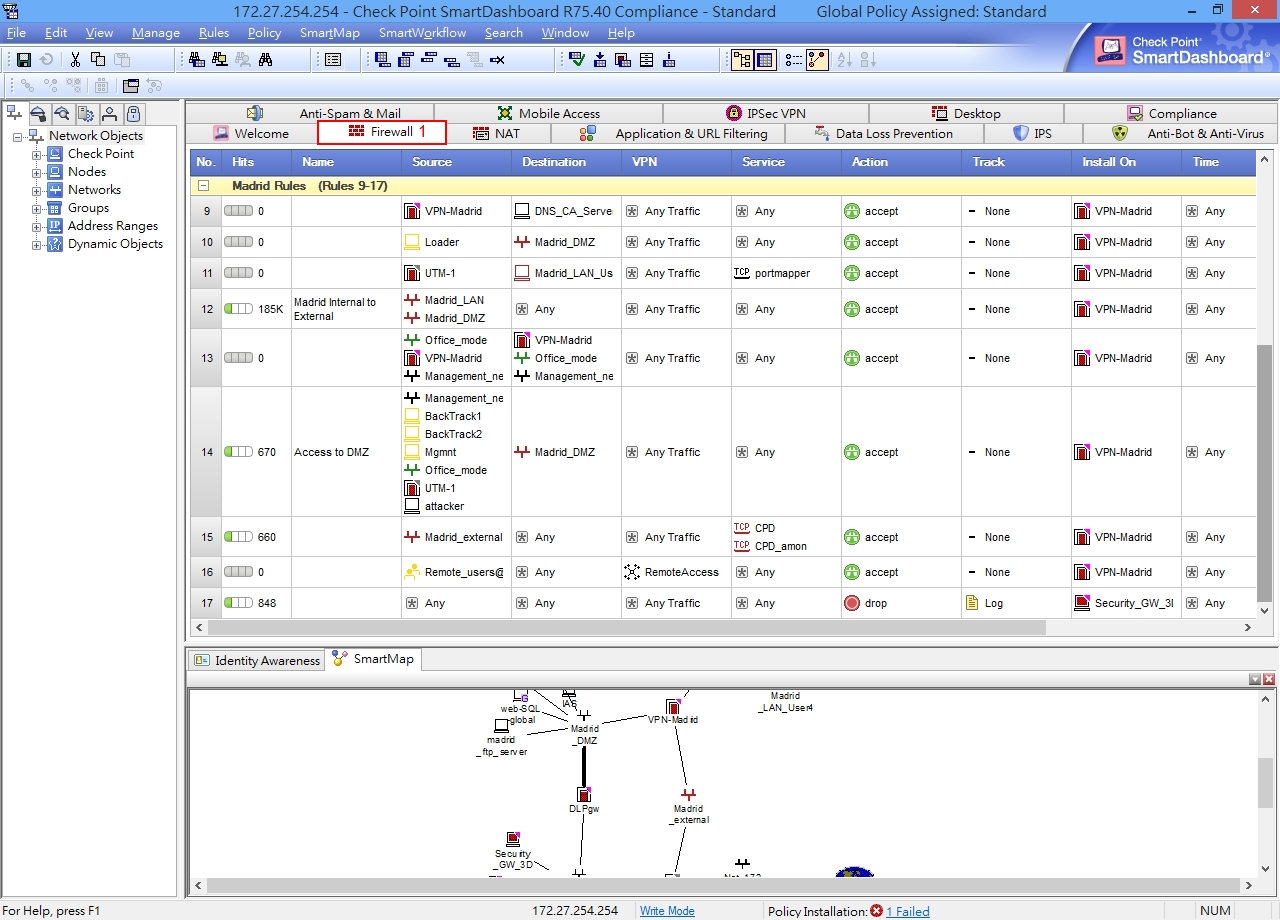

Step 3:接著按上方【Firewall】按鈕。

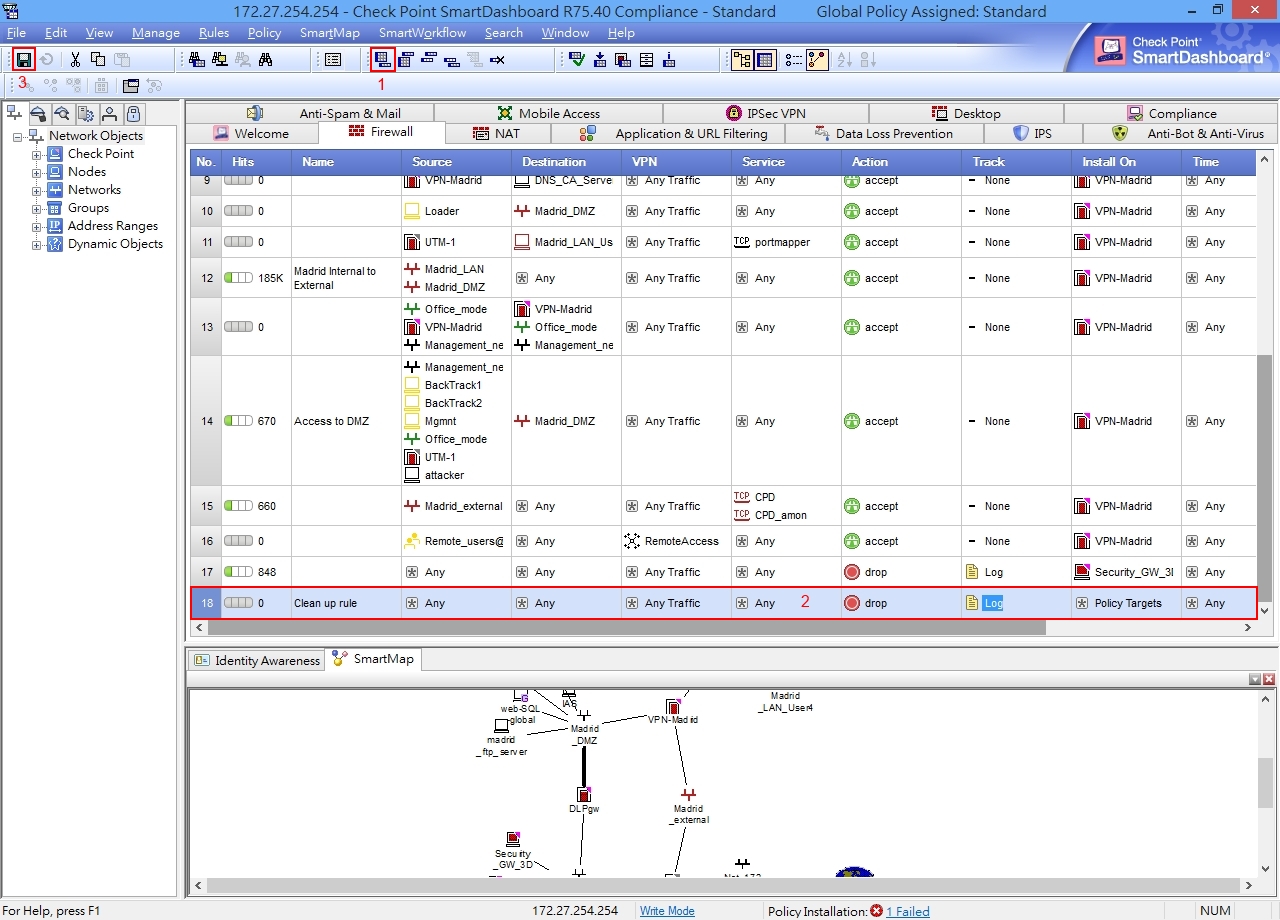

Step 4:再按最上方的【加入最下方防火牆規則】圖示,跟著在防火牆規則的最下方多出了一條任何來源地址及任何目的地地址都設定為動作 Drop 的規則,然後按左上方的【Save】圖示。

Step 5:返回「Compliance」畫面,系統顯示「Scan is in progrees. You will be informed once the scan is finished」訊息,請耐心等待。

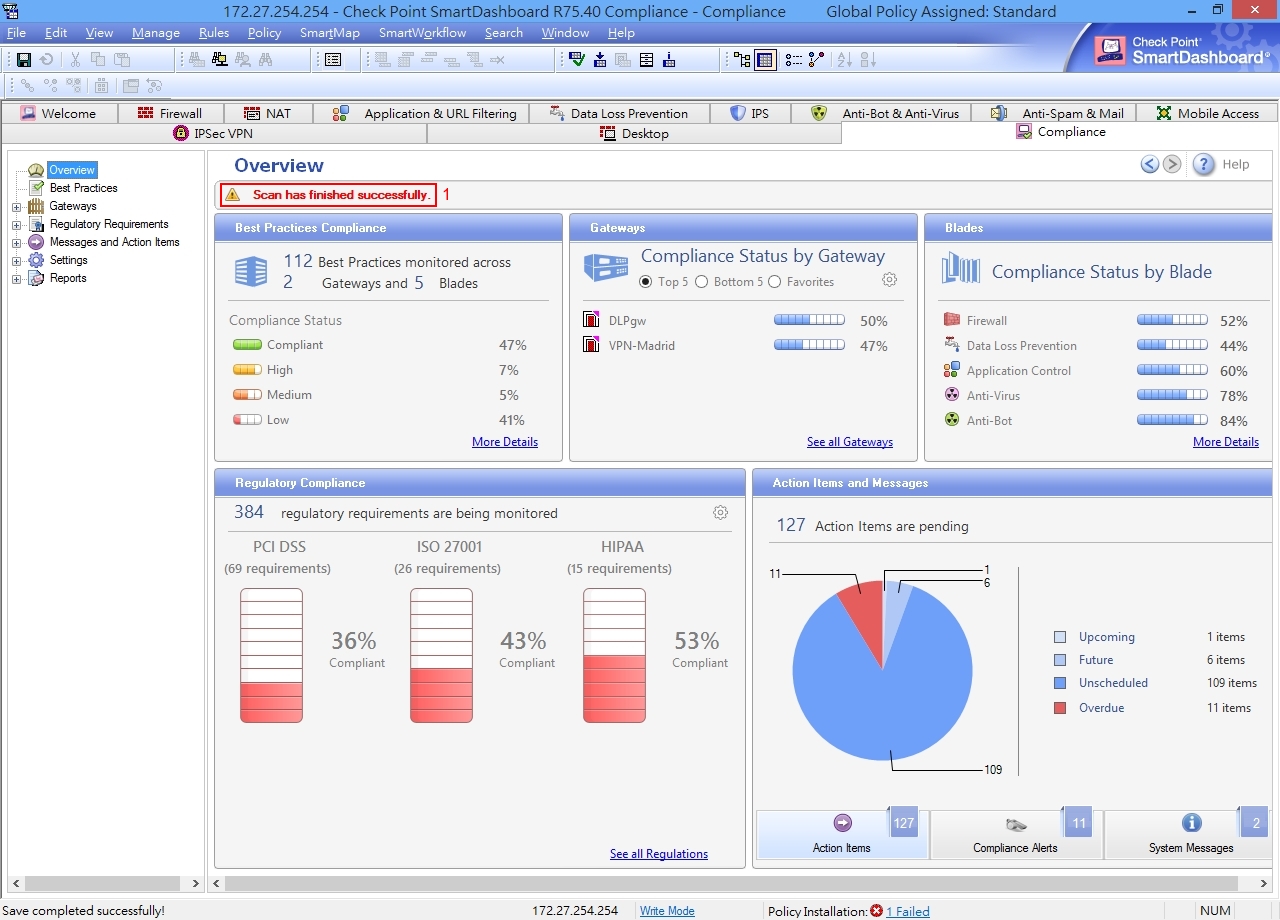

Step 6:如果在 Scan 的過程中沒有問題的話,系統會顯示「Scan has finished successfully.」訊息。

Step 7:返回「Best Practices」畫面,再次尋找【fw101】,大家會發現 Status 轉為【Compliant】,這表示 Clean up rule調校成功。

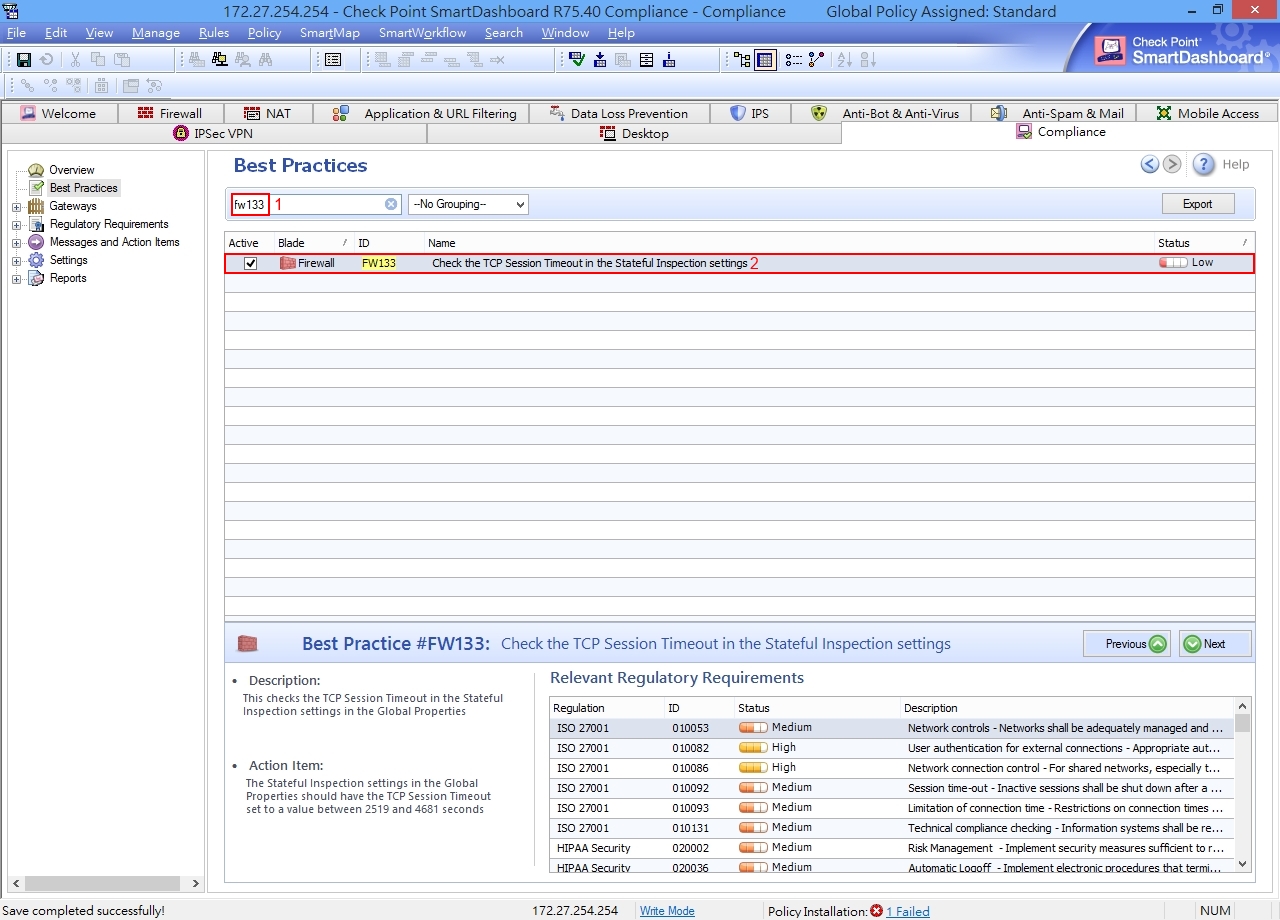

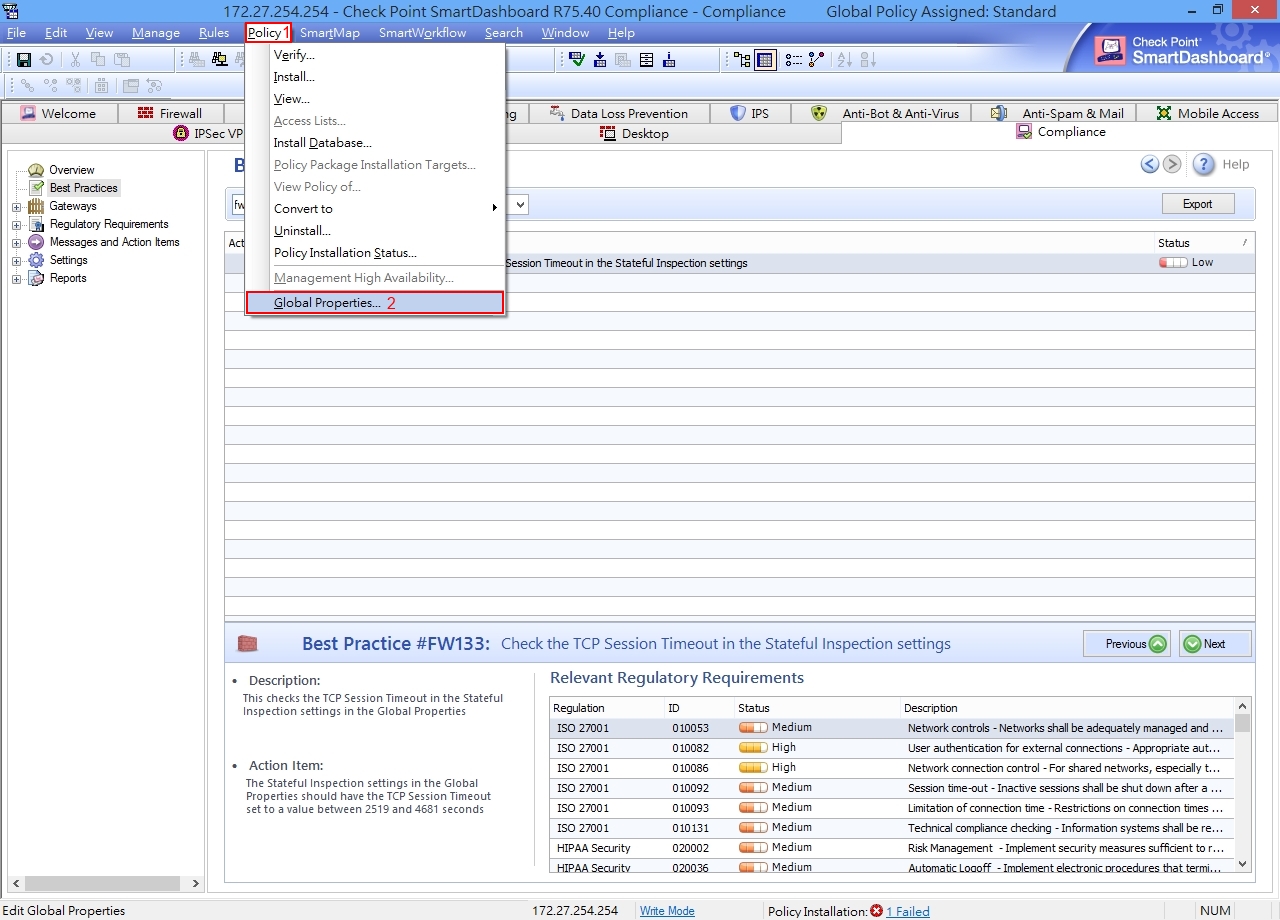

Step 8:我們再尋找一條防火牆規則【fw133】,這次要求我們檢查 Stateful Inspection 內的 TCP Session Timeout 設定。

Step 9:然後在上方按【Policy】→【Global Properties】。

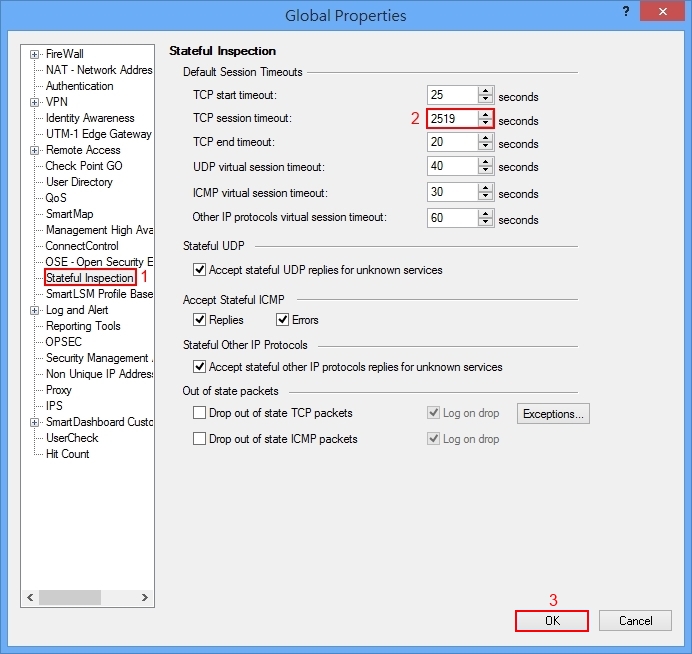

Step 10:在「Global Properties」視窗按左方【Stateful Inspection】,接著在「TCP session timeout:」調整為【2519】,然後按【OK】按鈕。

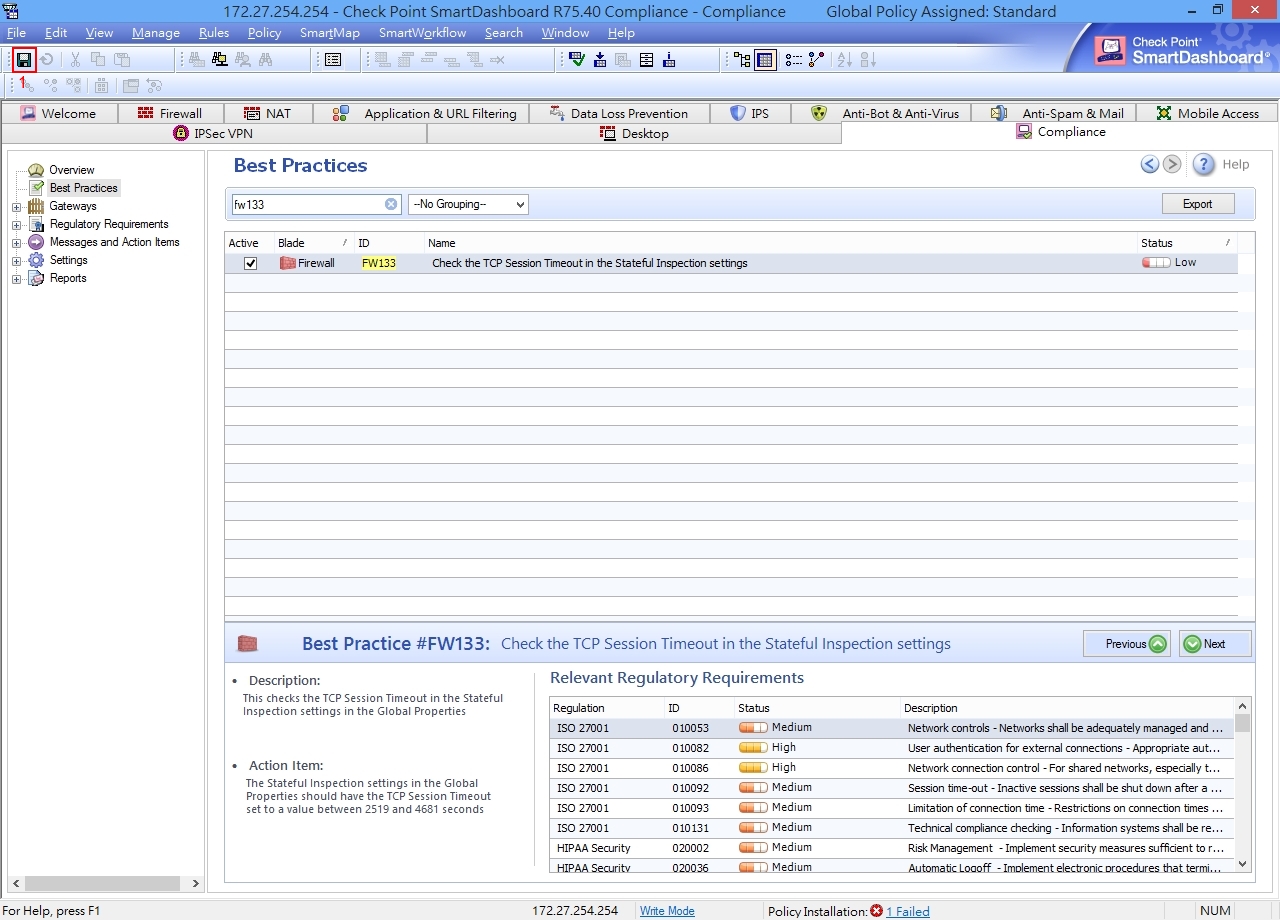

Step 11:跟著按左上方【Save】圖示。

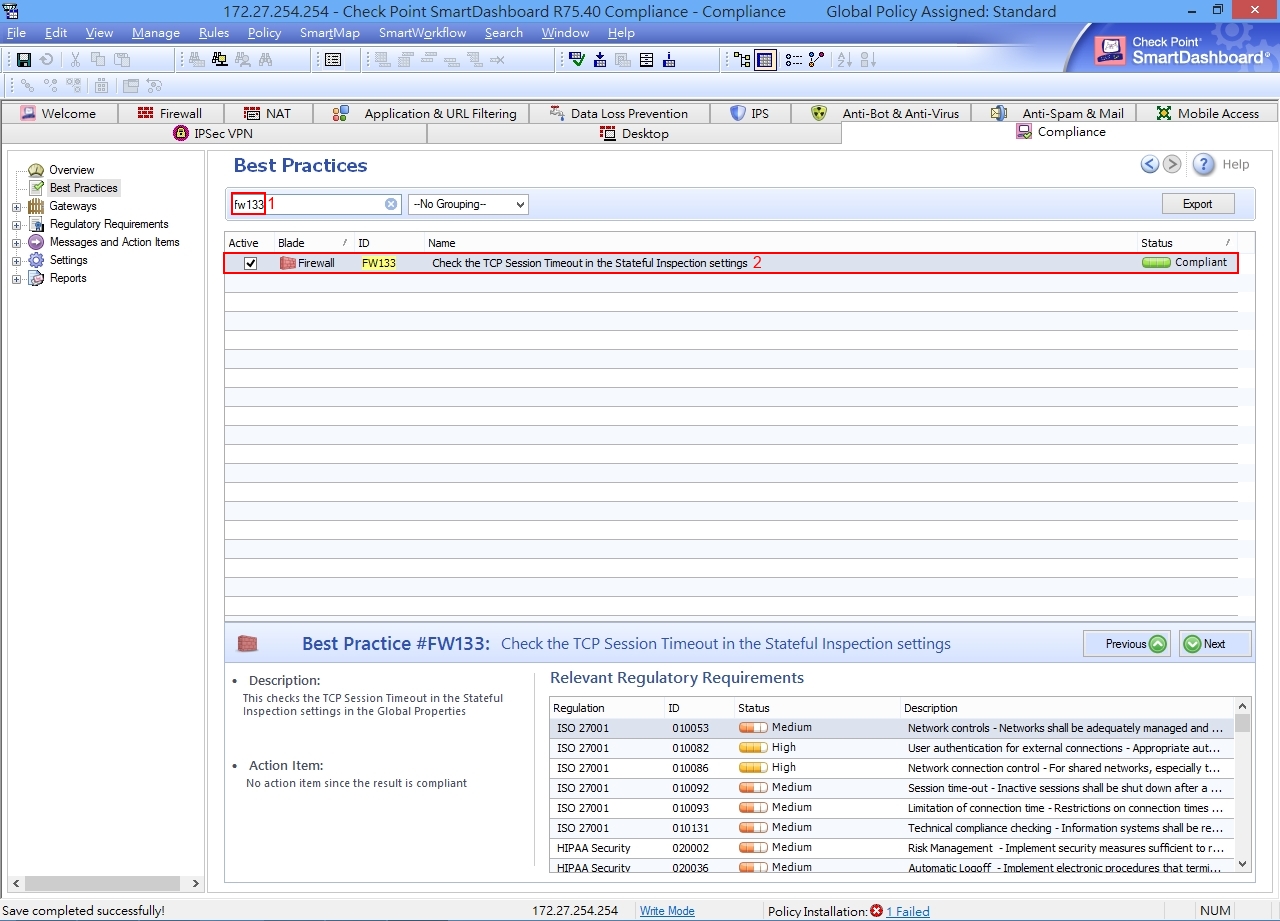

Step 12:返回「Best Practices」畫面,再次尋找【fw133】,大家會發現 Status 轉為【Compliant】,這表示調整成功。

下一篇,亦是Compliance Software Blade的最後一篇,我將會教大家在 Compliance Software Blade 設定防毒規則,請密切留意啦!

(第一篇) Check Point Compliance Software Blade – 介紹

(第二篇) Check Point Compliance Software Blade – 為銀行簡化 Security Audit 繁複程序

(第三篇) Check Point Compliance Software Blade – 網絡圖表簡介

(第四篇) Check Point Compliance Software Blade – Check Point SmartConsole 安裝教學

(第五篇) Check Point Compliance Software Blade – 防火牆規則 Secutiry Audit 示範

(第六篇) Check Point Compliance Software Blade – 防毒規則 Secutiry Audit 示範