駭客借虛假學民思潮、支聯會電郵進行 Poison Ivy RAT 攻擊!

駭客借虛假學民思潮、支聯會電郵進行 Poison Ivy RAT 攻擊!

一直以來駭客都會利用不同的手法發動網絡攻擊,而負責編寫駭客程式的都會把以往難以使用的入侵工具簡化且製作得更人性化;當然技術上亦會大提升,從而令傳統的防毒軟件又或者基於網絡的監控系統難以發現得到,而其中 Poison Ivy RAT 便是其中一套容易使用的駭客套件。

Poison Ivy 擁有一個優良的使用介面,用户可通過介面輕易的管理並使用很多不同的小工具,從而讓使用者更容易完成入侵工作;可能實在是太容易使用的關係,近日便有駭客以此工具專門用來針對香港的反對聲音。

儘管 Poison Ivy 不是太複雜的工具,然而傳統 AV 以及 IDS 系統的偵測率卻十分之低,可能是這原因,令到 Poison Ivy 曾經於 2000 年成為當時十分熱門的駭客工具。不過此工具於 2008 年 2.3.2 版本以後便停止更新,這令到曾經深受歡迎的駭客工具漸漸的被人遺忘。

不過近日研事團隊 Unit 42 便重新發現了新版的 Poison Ivy,新版本的工具當中採用常見於 PlugX 之中的技術,例如是搜尋劫持(Search order hijacking)a/k/a “DLL Sideloading” 等。而新版本的 Poison Ivy builder 亦支援輸出 PE 檔案以及 shellcode,換句話說後門可以 shellcode 模糊化,從而降低被監控系統發現的機會;另一方面,在測試之中,測試人員亦發現此新版本的 Poison Ivy 工具亦可改變網絡通訊協議。

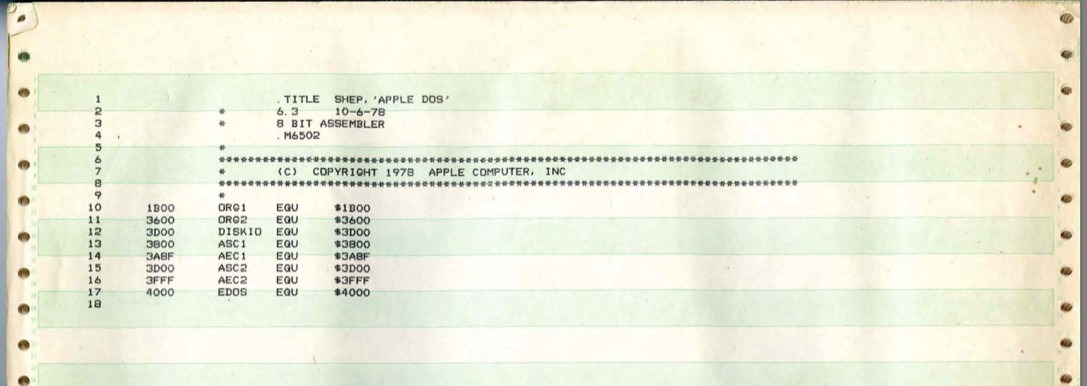

於 3 月份,研究人員發現了有駭客利用最新的 Poison Ivy 工具,暫命名為 SPIVY,並且通過軟件漏洞 CVE-2015-2545 進行部署及入侵工作;而為了吸引香港的傳媒或活動支持者,並令其「中招」,駭客更利用反對組織之名,例如是「學民思潮」從而製作虛假邀請以達致目的。

通過文件誘使用户開啟,其實亦正正是近期 Locky 勒索軟件的攻擊手法之一,事關通過社交工程學令收件者相信,對比起深入研究技術往往更簡單,而且亦可帶來豐富的回報。據了解,今次借反對聲音組織發動 SPIVY 已令多人「中招」,其最主要原因是該活動邀請十分真實,而且與當時學民思潮宣佈解散的時機配合得天衣無縫,可見發動攻擊的人士「非常有計劃」收集有關反對聲音支持者的資料。

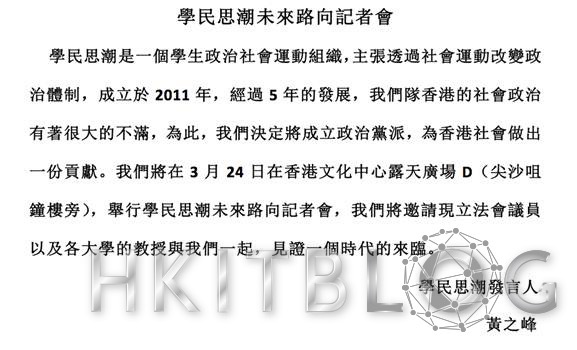

從下圖可見,其中一個電郵內容是聲稱由黃之鋒親自發出,並宣布有關結束學民思潮的新聞發佈會,當中提及將會組黨。黃之鋒是一個眾所周知的香港政治活動領袖,亦是學民思潮創辦人之一。

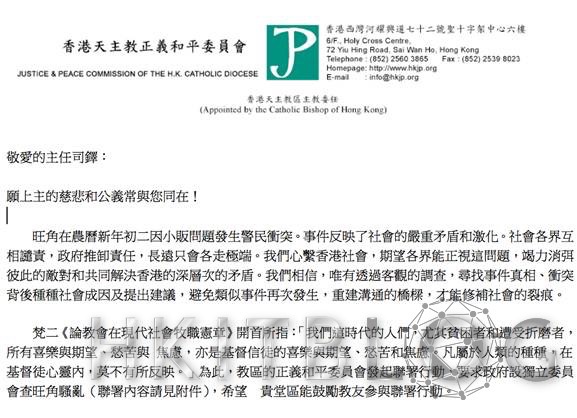

另一個駭客自製的電郵內容是假借香港天主教正義和平委員會發出的,內容是講述 2016 年 2 月 8 日年初二於旺角發生的事件,並要求政府成立一個獨立小組調查事件,並調查騷亂的原因。

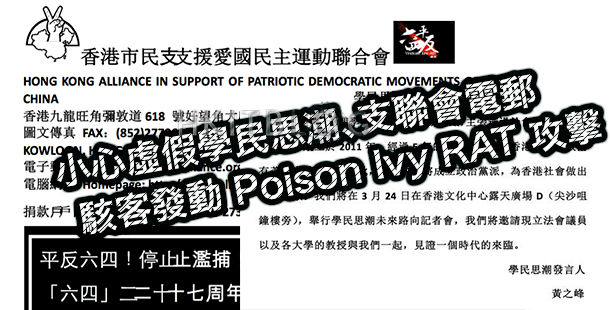

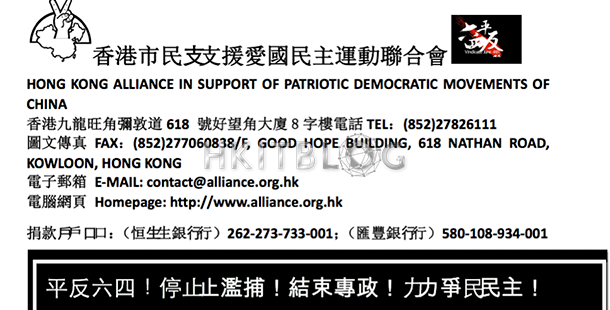

最後亦發現了一封由駭客自製,內容主要提及邀請參加 2016 年 4 月 4 日由香港市民支援愛國民主運動聯合會舉行的爭取中國民主及紀念天安門事件等活動。

從上述事件看來,駭客是有心針對香港的反對聲音發動攻擊,要避免成功被入侵及監視,大家請於開啟任何電郵時三思,並盡能力求證電郵的真偽才開啟,以免從此被第三方監視你的一舉一動!請小心!