突破公司網絡封鎖系列(2) – URL 過濾

很多中小企和 SI(系統整合商)對網絡保安裝置一知半解 ,很多 SI 都是替廠商「推」貨,產品功能真是任廠商去說,而 SI 也甚少瞭解它們自己在賣甚麼產品,究竟有甚麼漏洞。正如我前篇文章說過,很多家用 Router、商用 UTM 和 防火牆,包括 Fortinate 等也好,它們的 URL 和 Content Filtering 也存有漏洞。事實上用這類產品最多是學校,因為要過濾色情網站,但我可以話你知絕大部份網絡產品的 URL 過濾都是失敗的。

,很多 SI 都是替廠商「推」貨,產品功能真是任廠商去說,而 SI 也甚少瞭解它們自己在賣甚麼產品,究竟有甚麼漏洞。正如我前篇文章說過,很多家用 Router、商用 UTM 和 防火牆,包括 Fortinate 等也好,它們的 URL 和 Content Filtering 也存有漏洞。事實上用這類產品最多是學校,因為要過濾色情網站,但我可以話你知絕大部份網絡產品的 URL 過濾都是失敗的。

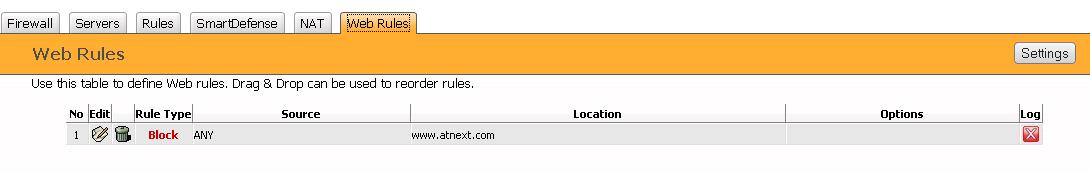

講是沒有的,又樣我來一個測試,以 CheckPoint 做例吧(其他品牌都可以),你自己亦可以在你的公司和學校做測試。首先我先在 CheckPoint 上建立一個 URL Blocking Rules,這個 Blocking Rules 是要說不容許使用者進入 www.atnext.com 網站。

看看,CheckPoint 的回應,當我輸入 URL : www.atnext.com,即時受到封鎖。

看看,CheckPoint 的回應,當我輸入 URL : www.atnext.com,即時受到封鎖。

好的,今次的漏洞來自像 google 等中轉網站,translate.google.com 有一個漏洞,它本身是一個翻釋的 Proxy 伺服器,因為正常來說 Firewall 和 UTM 是不會封 google.com,就正如人不能不吸氣一樣。我在 translate.google.com 輸入 www.atnext.com,這時 translate.google.com 會從美國發出指令到 www.atnext.com,並將翻釋後的內容,從美國伺服器傳送到你的瀏覽器上,這樣就可以避開學校和公司的攔截了,用家亦可以透過 Google 翻釋作為 Proxy 中轉,隔山打牛方式,繼續瀏覽被封了的網站,我試過是可行的。

好的,今次的漏洞來自像 google 等中轉網站,translate.google.com 有一個漏洞,它本身是一個翻釋的 Proxy 伺服器,因為正常來說 Firewall 和 UTM 是不會封 google.com,就正如人不能不吸氣一樣。我在 translate.google.com 輸入 www.atnext.com,這時 translate.google.com 會從美國發出指令到 www.atnext.com,並將翻釋後的內容,從美國伺服器傳送到你的瀏覽器上,這樣就可以避開學校和公司的攔截了,用家亦可以透過 Google 翻釋作為 Proxy 中轉,隔山打牛方式,繼續瀏覽被封了的網站,我試過是可行的。

如果你喜歡這篇文章,別忘了在 Facebook 按一下 like,宣傳出去,自己也測試下,告訴世人現在的網絡保安方案是何等差勁呢! =p

厲害…但呢個有冇security問題, 去d要logon的site有冇問題呢? 例如fb

編者呢排唔得閒..代佢答.

其實呢.HOST (GOOGLE) 一方絕對可以睇到哂你連線的內容…因為你要記住我地用的時間係UNDER 佢的 SERVER..即係所有的連線都要經佢SERVER..問題應該話..你信唔信得過GOOGLE 先?

信得過..就唔怕..老實講..我個人就幾信得過GOOGLE..