Linux 驚現大規模彊屍滲透:小心 IptabLes 感染及 DDoS 攻擊

Linux 一直是很多公司的伺服器系統首選,儘管 Linux 在權限系統上的設計已經做得相當不錯,但既然 Linux 擁有這麼多公司用戶,自不然會成為黑客的目標。近日有一家安全工程及反應團隊 Prolexic(Prolexic Security Engineering & Response Team;PLXsert)便於公佈的白皮書之中發表驚人的發現。

白皮書之中提醒企業有關 Linux 系統感染 IptabLes 及 IptabLex 的高風險威脅。惡意攻擊者可以透過受感染的 Linux 系統,對娛樂行業及其他特定行業發動系統分佈式阻隔服務(DDoS)攻擊;在 Linux 系統內受 IptabLes 及 IptabLex 感染的惡意軟體中,安全人員追查到 2014 年其中一宗最大型的 DDoS 攻擊行動。這可以說是網絡安全發展的一大變化,因為過去 Linux 系統往往不會用於 DDoS 殭屍網絡中。惡意攻擊者可從沒有修補的 Linux 軟件中的已知漏洞發動 DDoS 攻擊。Linux 管理員需要了解這些威脅,並作出相應舉動,才能保護他們的伺服器。

DDoS 殭屍網絡對 Linux 系統的威脅

透過 Apache Struts、Tomcat 及 Elasticsearch 的漏洞,IptabLes 及 IptabLex 得以大規模地在 Linux 伺服器廣泛散播。攻擊者利用 Linux 未被修復的伺服器漏洞取得存取、升級權限,並遙距操控機器,再在系統中加入及運行惡意編碼。最後,使系統能夠成為 DDoS 殭屍網絡中的一部份,被遙距操控。

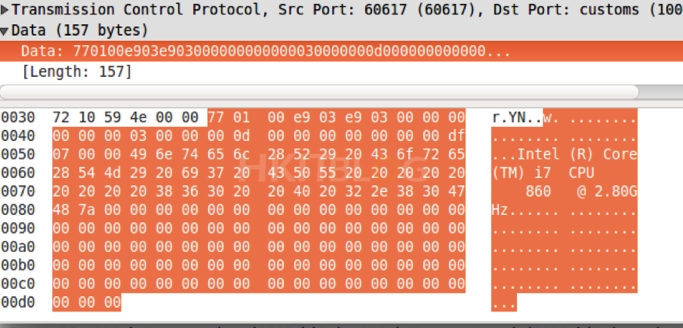

其中一個確認感染的指標是 /boot 目錄內名為 .IptabLes 或 .IptabLex 的負載,這些程式在重新啟動時會運行二元檔案 .IptabLes。該惡意軟件還包含自我更新功能,受感染的系統會聯絡遠端主機下載檔案。在實驗中,受感染的系統曾嘗試聯絡兩個位於亞洲的 IP 位址。

亞洲顯然是 DDoS 攻擊其中一個主要來源

現時,IptabLes 及 IptabLex 的指令及控制中心位處亞洲。受感染的系統最初是由亞洲開始,但愈來愈多近期的感染是來自美國及其他地區的伺服器。於過去,大部分 DDoS 殭屍病毒感染源自俄羅斯,可是現時亞洲成了 DDoS 發展一個重要的源頭。